Permitir correos legítimos bloqueados: crea una lista blanca en Microsoft Defender y recupera el control

En muchas organizaciones, el “problema del spam” no es solo el correo no deseado: es cuando mensajes legítimos terminan en cuarentena, se interrumpe la operación y el equipo de TI queda atrapado entre urgencias, reclamos y pérdida de productividad. Esto se vuelve especialmente visible en campañas de concientización y entrenamiento de ciberseguridad, donde dominios e IPs confiables pueden ser filtrados por defecto.

La ruta clásica de “Bypass spam filtering” en reglas de Exchange Online ya no está disponible, y hoy el enfoque recomendado es hacerlo desde las políticas Anti-Spam de Microsoft Defender.

Importancia

Microsoft Defender for Office 365 usa políticas Anti-Spam como primera línea de defensa frente a spam, phishing y correos maliciosos. Estas políticas se apoyan en inteligencia de amenazas y clasificación de riesgo para reducir exposición, pero también requieren un gobierno correcto para evitar falsos positivos que afectan la continuidad del negocio.

La lista blanca (allowlist) de dominios e IPs es el mecanismo corporativo para permitir fuentes confiables sin “desarmar” la seguridad del tenant.

Beneficios

- Mejora la entregabilidad de correos legítimos desde dominios confiables, reduciendo incidentes y tickets por cuarentena.

- Permite habilitar comunicaciones críticas (proveedores, plataformas externas, entrenamiento de ciberseguridad) sin reconfiguraciones improvisadas.

- Mantiene el control centralizado en Microsoft Defender: trazabilidad y ajustes alineados al gobierno de TI.

- Refuerza la postura de seguridad al aplicar un enfoque selectivo y revisable, no excepciones permanentes sin control.

Requisitos

- Acceso al portal de Microsoft 365 Security / Microsoft Defender: security.microsoft.com.

- Credenciales con permisos administrativos para modificar Threat policies y Anti-spam policies.

- Lista validada de dominios e IPs que realmente deban permitirse.

Pasos

- Ingresar al portal de seguridad

Inicia sesión en security.microsoft.com con credenciales administrativas. Este es el punto central para administrar configuraciones de seguridad en Microsoft 365, incluyendo Anti-Spam. - Permitir dominios confiables (Allow domains) en la política Anti-spam inbound

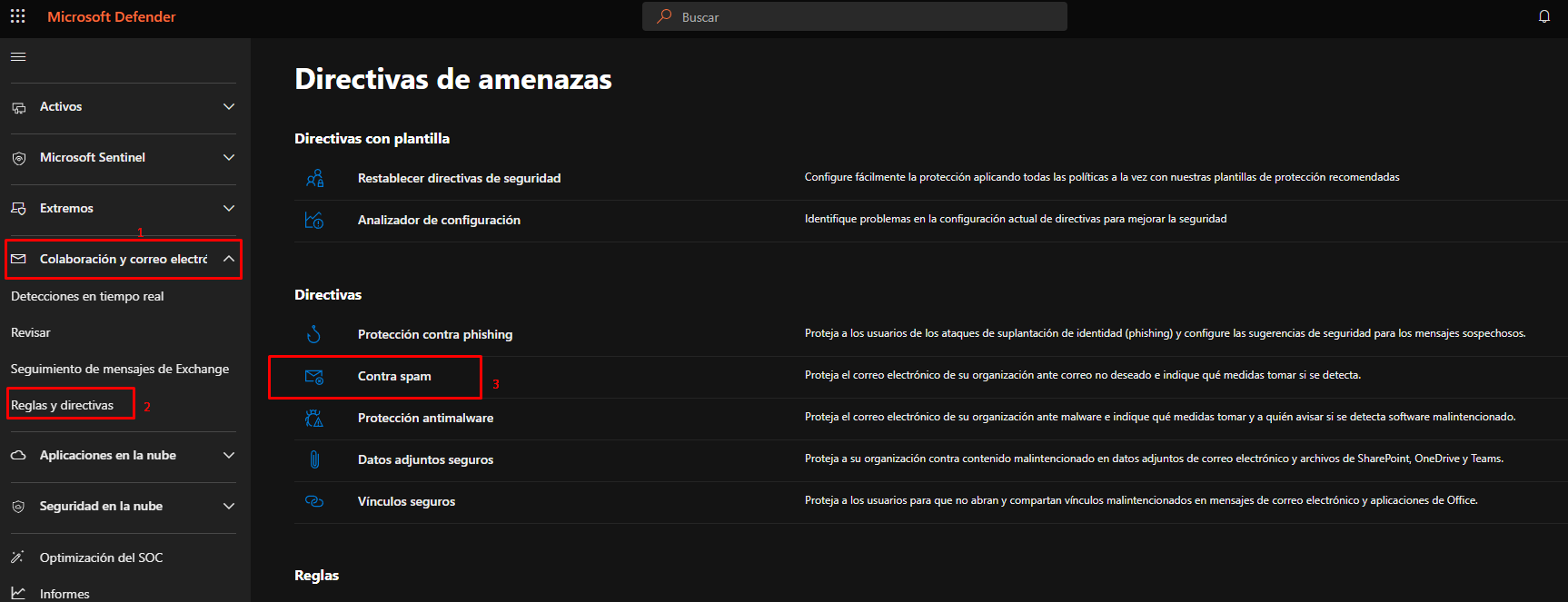

En el portal, navega a:

Email & Collaboration > Threat Policies > Anti-Spam > Anti-spam inbound policy.

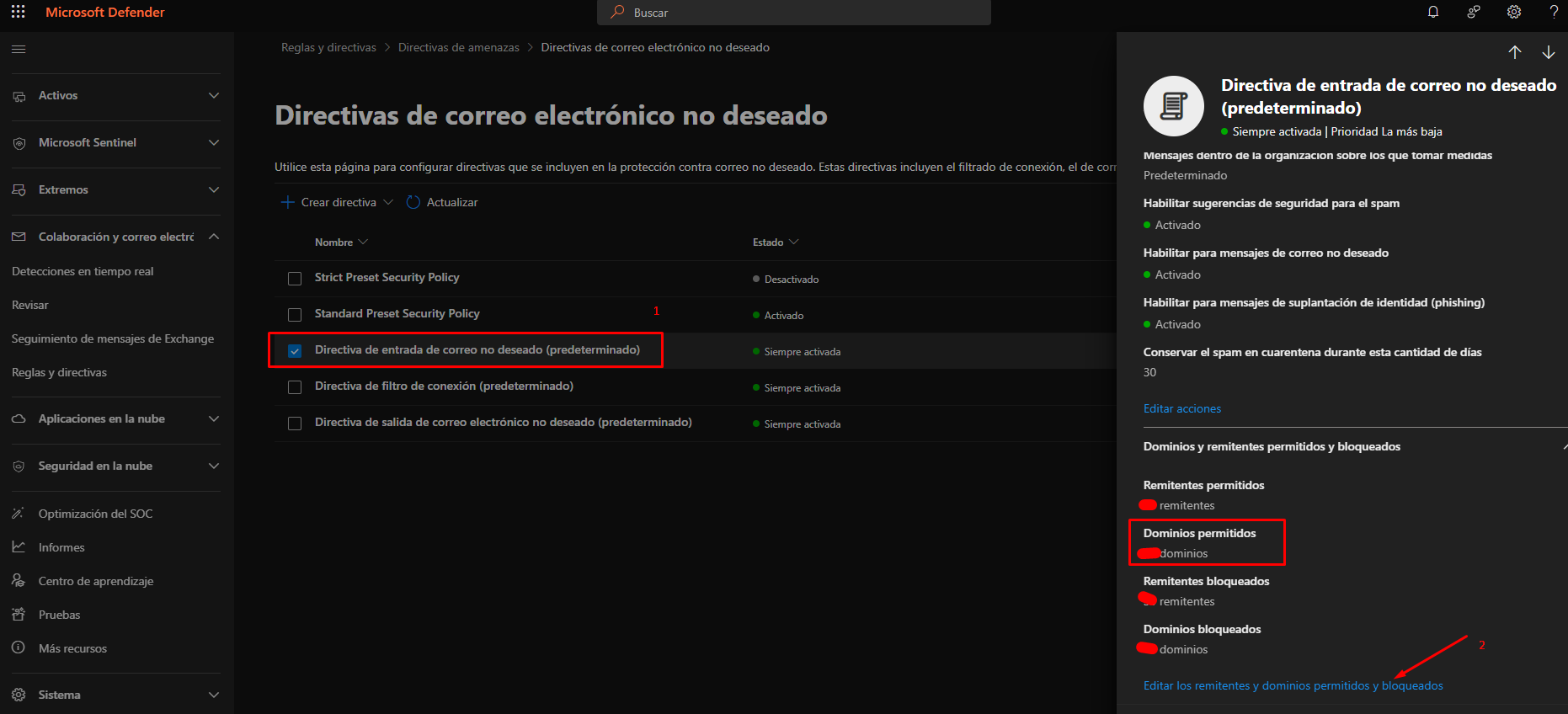

Selecciona la política inbound (por ejemplo, la predeterminada) y entra a la sección de Allowed and blocked senders and domains, donde podrás editar los permitidos y bloqueados.

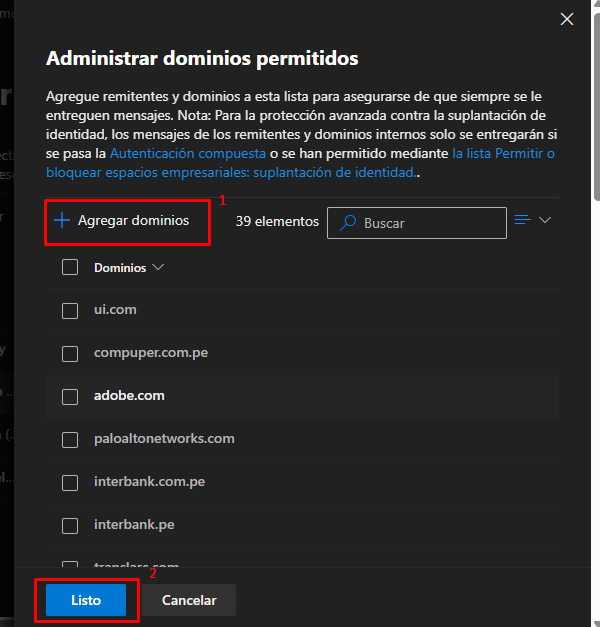

- Abrir “Allow domains”

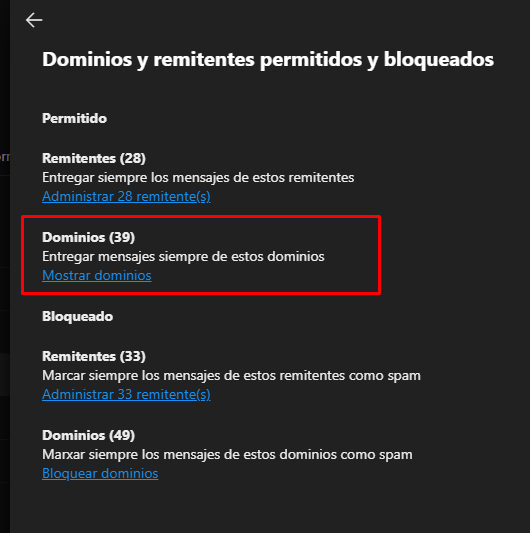

Dentro de Allowed and blocked senders and domains, selecciona la opción Allow domains para administrar los dominios que siempre deben entregarse como legítimos.

- Agregar los dominios a la lista permitida y guardar

Agrega los dominios confiables que tu organización requiere permitir (por ejemplo, plataformas de capacitación, proveedores o servicios críticos) y guarda los cambios para que la política comience a aplicar.

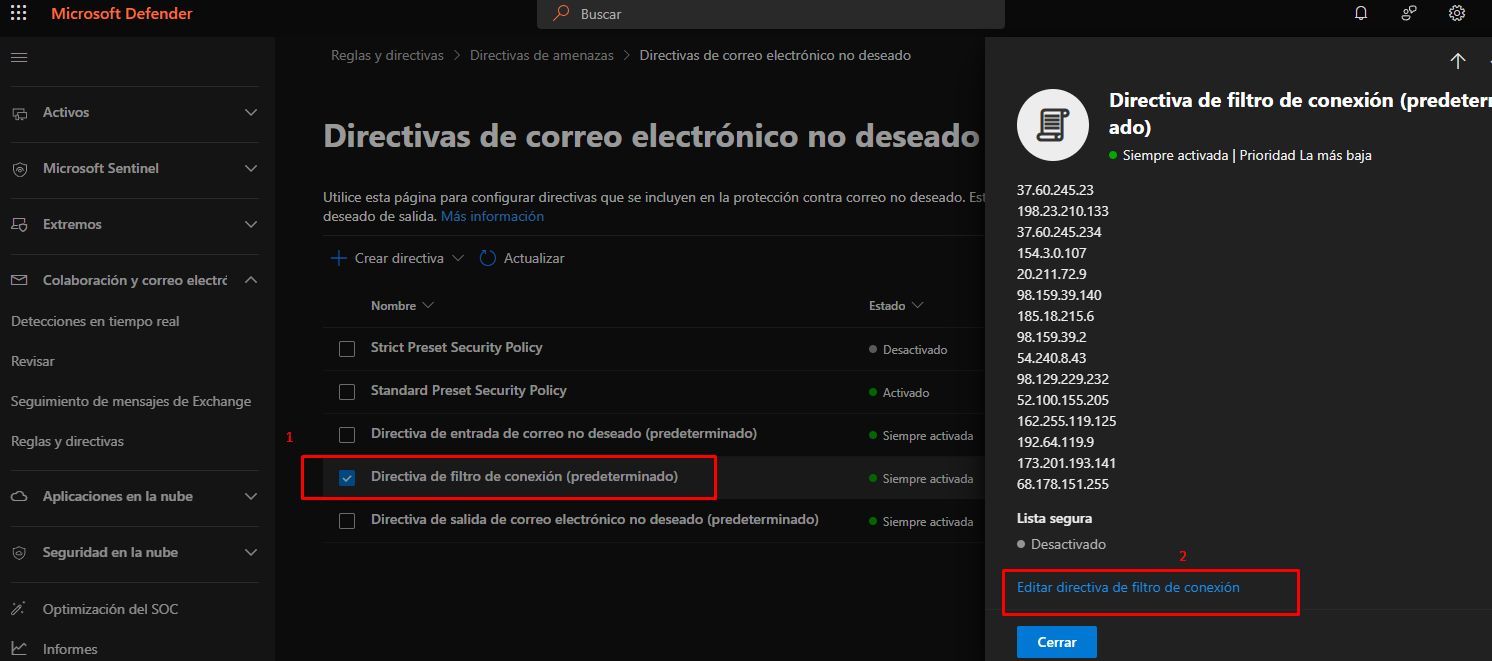

- Permitir IPs confiables (Connection filter policy)

Para permitir IPs específicas (por ejemplo, gateways o servicios externos que entregan correo), navega a:

Email & Collaboration > Threat Policies > Anti-Spam > Connection filter policy.

Desde ahí podrás incorporar IPs confiables a la configuración de filtrado de conexión para evitar bloqueos innecesarios.

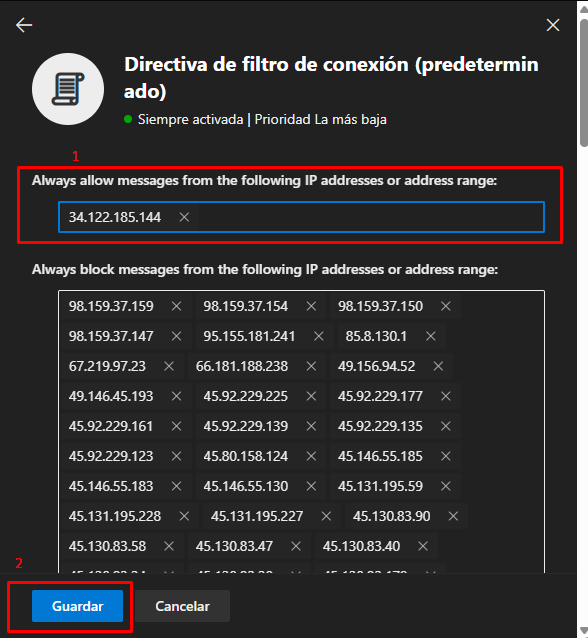

- Agregar las IPs autorizadas y confirmar

Introduce las IPs confiables requeridas por tu organización, confirma y guarda la configuración para que la política las trate como fuentes permitidas.

Preguntas frecuentes (FAQ)

- ¿Por qué ya no se usa “Bypass spam filtering” en Exchange Online?

Porque ese enfoque “en reglas” ya no está disponible como antes; ahora el ajuste se gestiona desde las políticas Anti-Spam en Microsoft Defender. - ¿Qué conviene permitir: dominios o IPs?

Depende del escenario: dominios para remitentes confiables recurrentes; IPs para infraestructuras o servicios que entregan correo desde rangos específicos. La clave es permitir solo lo necesario y con verificación previa. - ¿Qué buenas prácticas recomienda la guía para mantener seguridad?

Revisión periódica de la lista blanca, verificación de legitimidad antes de permitir, seguridad por capas, monitoreo de tráfico y educación del usuario.

Conclusión

Permitir dominios e IPs confiables no es “bajar la guardia”: es aplicar gobierno. Al mover la lista blanca al lugar correcto —las políticas Anti-Spam de Microsoft Defender— tu organización reduce falsos positivos, protege la continuidad operativa y mantiene una postura de seguridad sólida en Microsoft 365 y Exchange Online.

Tipsvalentin365 #Tipsvalentin #EmprendeValentin #TechCommunity #MicrosoftMVP #MVPBuzz #MVP #Microsoft365 #MicrosoftDefender #DefenderForOffice365 #ExchangeOnline #EmailSecurity #AntiSpam #ThreatProtection #PhishingProtection #MailFlow #TenantSecurity #SecurityOperations #Compliance #Governance #ITLeadership #Productividad #SeguridadTI #Ciberseguridad #ZeroTrust #CloudSecurity #Whitelist #ConnectionFilter