Bloquea dominios .zip y FQDN maliciosos con Intune y Windows Firewall: la guía corporativa para cerrar una nueva puerta al phishing

Hay riesgos que no llegan por un “adjunto”, llegan por un enlace. Con la aparición de nuevos dominios gTLD como .zip, el escenario se volvió más delicado: nombres que parecen archivos (por ejemplo, “familyphotos.zip”) pueden convertirse en enlaces clicables y disparar campañas de phishing o descargas maliciosas sin levantar sospechas. La buena noticia: puedes bloquear el gTLD completo (por ejemplo, *.zip) y otros FQDN desde Microsoft Intune usando Windows Defender Firewall, apoyándote en Microsoft Defender for Endpoint para la resolución automática.

Importancia

Este tema no es “solo navegación web”. Es gobierno de TI y reducción real de superficie de ataque: si el endpoint puede resolver y bloquear dominios de alto riesgo en la salida, reduces exposición a phishing, páginas de captura de credenciales y descargas por redirecciones. Además, la gestión centralizada con Intune permite estandarizar el control y aplicarlo por grupos, con trazabilidad operativa y enfoque de Zero Trust en el dispositivo.

Beneficios

- Disminuyes el riesgo de phishing basado en dominios “trampa” como .zip y otros gTLD de reputación dudosa.

- Centralizas el bloqueo desde Intune, sin depender de configuraciones manuales en cada equipo.

- Reutilizas configuraciones (reusable settings) para acelerar despliegues y mantener consistencia entre políticas.

- Logras un control de salida (outbound) alineado a estándares corporativos, sin fricción innecesaria para el usuario final.

Requisitos

Esta guía técnica, considera estos prerequisitos antes de desplegar en producción:

- Microsoft Defender Antivirus activo.

- Network Protection en modo Block o Audit.

- Microsoft Intune (la configuración se gestiona desde Intune).

Pasos

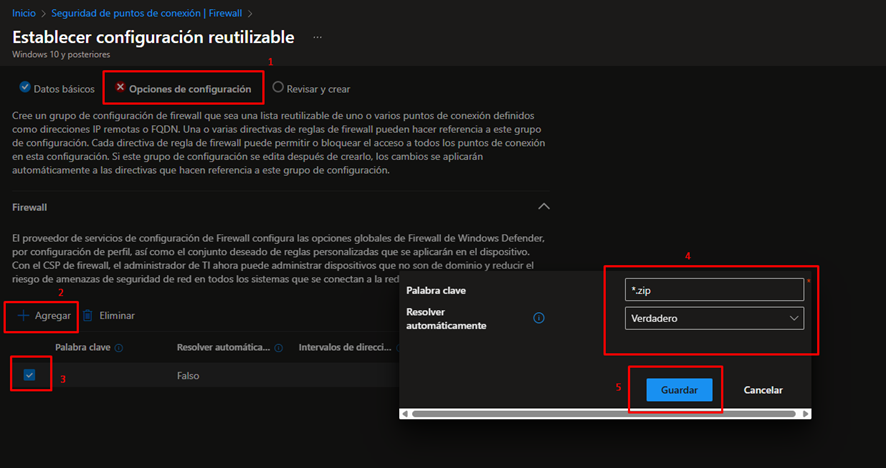

- Crear el grupo de “Reusable settings” para FQDN/gTLD

- Entra a Intune (intune.microsoft.com).

- Ve a Endpoint security > Firewall.

- Abre la pestaña Reusable settings y selecciona Add.

- En la instancia de configuración:

- Activa Auto Resolve = True.

- En Keyword agrega el patrón del dominio, por ejemplo: *.zip

- Repite para cada gTLD o FQDN que quieras incluir.

- Guarda el reusable setting.

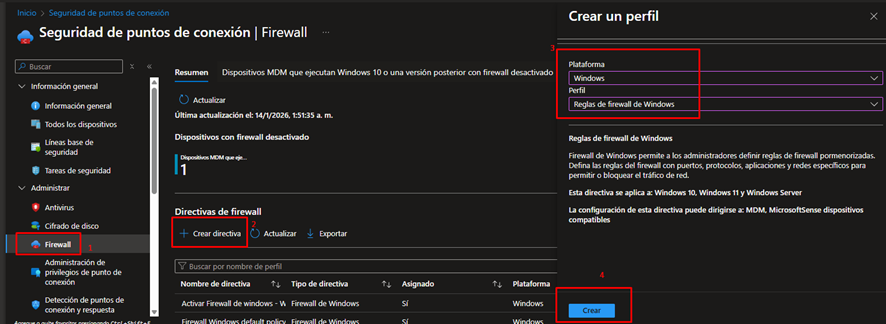

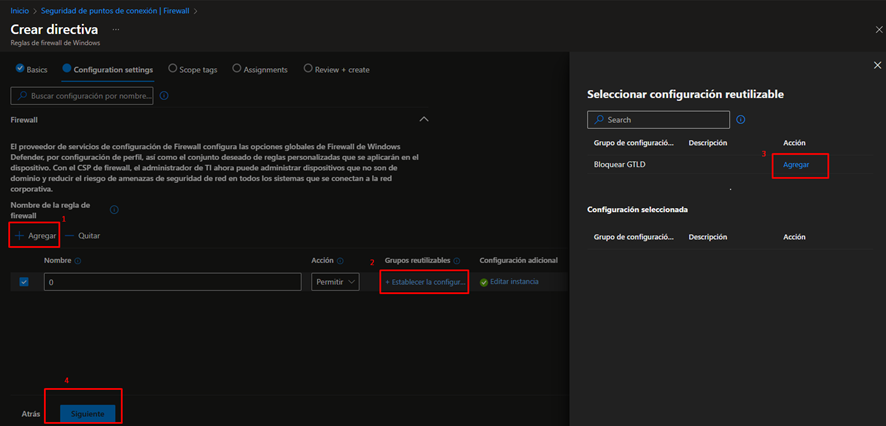

- Crear la política de reglas de Firewall y vincular el reusable setting

- En Endpoint security > Firewall, crea una nueva policy.

- Plataforma: Windows 10, Windows 11, and Windows Server.

- Perfil: Microsoft Defender Firewall Rules.

- En Configuration settings:

- Selecciona Set reusable settings y elige el grupo creado.

- Luego haz clic en Edit rule.

- Validación crítica antes de desplegar: confirma que el reusable setting quedó realmente asociado. Si no se agrega correctamente, existe riesgo de bloquear tráfico de forma amplia. Prueba siempre con un alcance controlado.

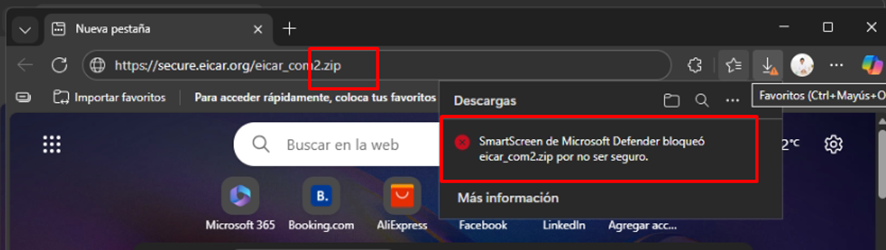

Resultado esperado

Una vez aplicada la política, la navegación hacia el dominio bloqueado se deniega por Windows Defender Firewall.

Este tipo de controles ayuda a equipos de TI y seguridad a actuar rápido ante nuevos vectores.

Preguntas frecuentes (FAQ)

- ¿Puedo bloquear un gTLD completo solo con indicadores en Defender for Endpoint?

No. Los indicadores permiten bloquear IPs o URLs específicas, pero no el TLD completo; por eso se combina con Windows Firewall vía Intune. - ¿Por qué debo activar Auto Resolve?

Porque la resolución automática es parte del mecanismo para aplicar el bloqueo por FQDN/gTLD y funciona en conjunto con Defender for Endpoint (Sense). - ¿Es seguro desplegarlo directamente a toda la empresa?

La recomendación es no hacerlo. Primero valida en un piloto: se han reportado escenarios donde la conectividad se afecta de forma general.

Conclusión

Bloquear gTLDs como *.zip desde Intune con Windows Defender Firewall es una medida concreta para mejorar postura de seguridad en endpoints, especialmente cuando los atacantes aprovechan “nombres que parecen archivos” para aumentar la tasa de clics. La clave corporativa está en hacerlo bien: prerequisitos correctos, Auto Resolve habilitado, regla outbound clara y despliegue por fases con piloto.

#Tipsvalentin365 #Tipsvalentin #EmprendeValentin #TechCommunity #MicrosoftMVP #MVPBuzz #MVP #Microsoft365 #MicrosoftIntune #DefenderForEndpoint #MicrosoftDefender #WindowsFirewall #EndpointSecurity #CyberSecurity #SeguridadInformatica #ZeroTrust #SecOps #SOC #Phishing #Ransomware #ThreatProtection #ITGovernance #Compliance #Windows11 #Windows10 #M365Security #CloudSecurity #AutomatizacionTI