Refuerza la complejidad de contraseñas en Windows con Intune: política corporativa lista en minutos

En cualquier entorno basado en Microsoft 365, la contraseña de los equipos sigue siendo un punto clave de riesgo. Un endpoint con una credencial débil o poco controlada puede abrir la puerta al resto del ecosistema: acceso local, movimiento lateral, conexiones a recursos corporativos y, en el peor escenario, exposición de datos. La buena noticia es que no hace falta una arquitectura compleja para empezar a subir el nivel: con una política de complejidad de contraseñas desde Intune, basada en plantillas LAPS, puedes estandarizar requisitos de seguridad sólidos en todos tus dispositivos Windows 10 y Windows 11 de forma centralizada.

Importancia

Usar perfiles de configuración de Intune para implementar una Password Complexity Policy que endurece los requisitos de contraseña y reduce la probabilidad de ataques basados en credenciales. Hablamos de mitigar riesgos como fuerza bruta, ataques de diccionario o simples intentos de adivinación apoyándose en patrones previsibles.

Esta configuración se apoya en las plantillas administrativas de LAPS (ADMX_AdmPwd), lo que permite definir, desde Intune, cómo debe ser la contraseña que se aplica a la cuenta administrada por LAPS en los dispositivos: longitud mínima, edad de la contraseña y nivel de complejidad requerido. Eso se traduce en más control, más trazabilidad y una mejor alineación con las políticas corporativas de seguridad.

Beneficios

Aplicar esta política de complejidad de contraseña desde Intune ofrece varias ventajas directas:

- Seguridad reforzada en el endpoint: contraseñas más robustas para la cuenta administrada por LAPS, con requisitos claros de longitud y complejidad.

- Configuración consistente: todos los dispositivos gestionados aplican los mismos parámetros, evitando desviaciones entre equipos.

- Gestión centralizada: administración completa desde Intune, sin depender de GPO locales ni configuraciones manuales.

- Visibilidad técnica: validación detallada mediante informes de Intune, registros MDM (eventos 813 y 814) y claves en el registro de Windows.

Requisitos

Para implementar esta política necesitas:

- Acceso al Intune Admin Center.

- Dispositivos Windows 10 o Windows 11 gestionados con Intune.

- Permisos para crear y asignar Configuration profiles.

- Uso de perfiles de tipo Settings catalog.

- Capacidad para revisar registros de evento y el registro de Windows en los equipos objetivo, si quieres validar el despliegue en profundidad.

Pasos

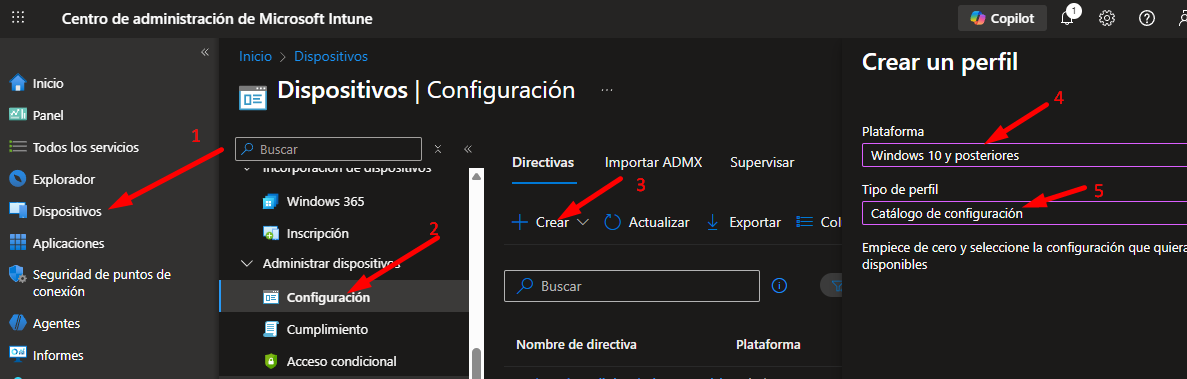

- Crear el perfil de configuración en Intune

En el Intune Admin Center, sigue la ruta:

- Devices > Windows > Configuration profiles > Create profile.

- En Platform, selecciona “Windows 10 and later”.

- En Profile type, selecciona “Settings catalog”.

- Haz clic en Create.

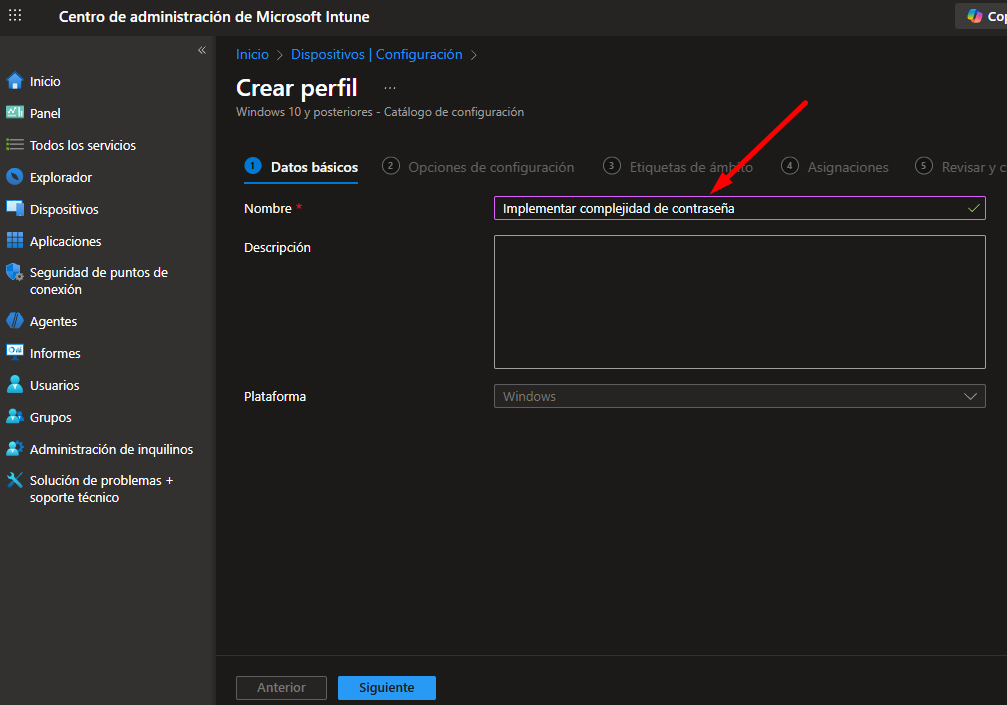

- Definir los datos básicos de la política

En la pestaña Basics, asigna un nombre descriptivo, por ejemplo:

“Implementar complejidad de contraseña”.

Opcionalmente, añade una descripción para documentar el objetivo de la política y selecciona Next para continuar.

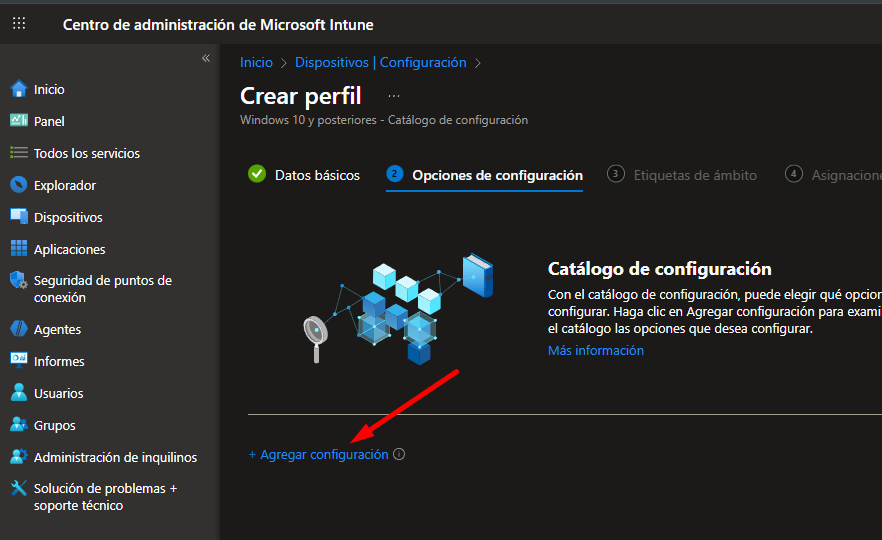

- Abrir el catálogo de configuración

En Configuration settings, selecciona Add settings para buscar el ajuste que se va a aplicar.

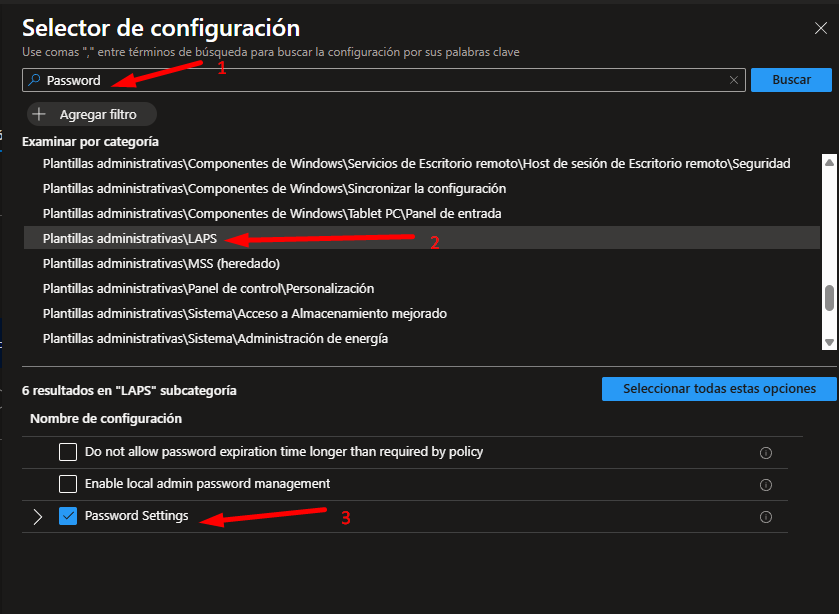

- Seleccionar las opciones de LAPS en el Settings Picker

En la ventana de Settings picker:

- Busca el término “Password”.

- Entre las opciones encontradas, selecciona la categoría Administrative Templates\LAPS.

- Dentro de ella, marca la subcategoría Password Settings.

- Cierra la ventana usando la cruz en la esquina superior derecha.

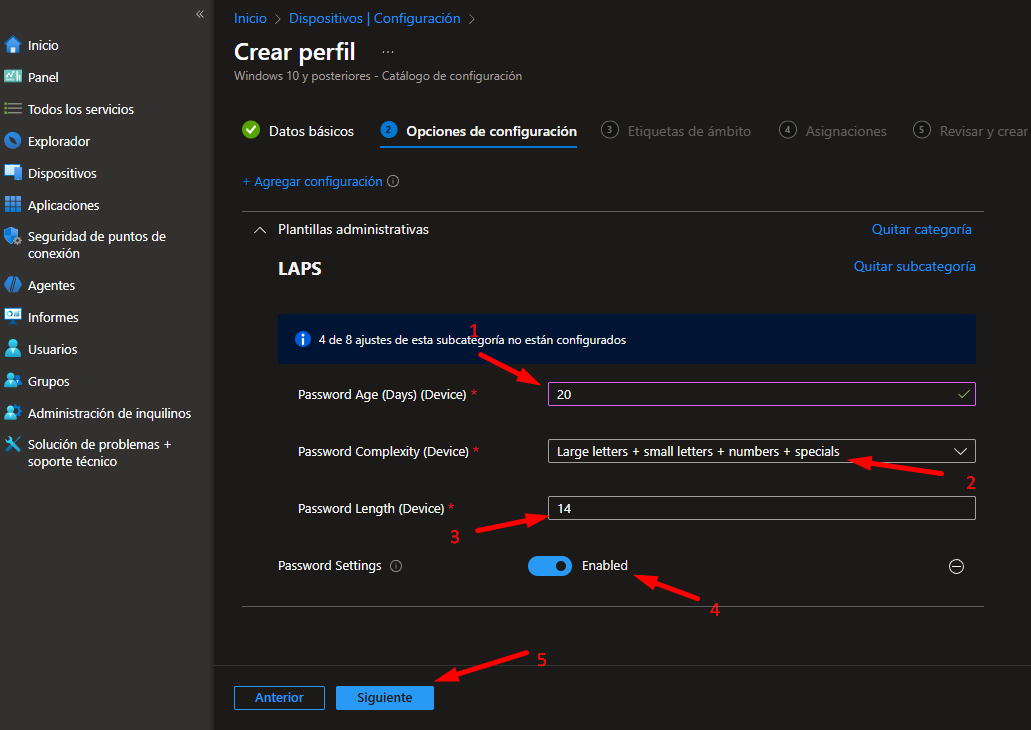

- Configurar edad, complejidad y longitud de contraseña

Tras habilitar Password Settings en las plantillas administrativas, aparecen tres parámetros clave:

- Password Age (Days) (Device): número de días tras los cuales caduca la contraseña.

- Password Complexity (Device): nivel de complejidad requerido, con las opciones:

- Solo letras mayúsculas.

- Mayúsculas + minúsculas.

- Mayúsculas + minúsculas + números.

- Mayúsculas + minúsculas + números + caracteres especiales.

- Password Length (Device): longitud mínima en caracteres.

En el ejemplo de la fuente se usan valores como: edad de 20 días, complejidad 4 (incluye mayúsculas, minúsculas, números y caracteres especiales) y longitud mínima de 14 caracteres.

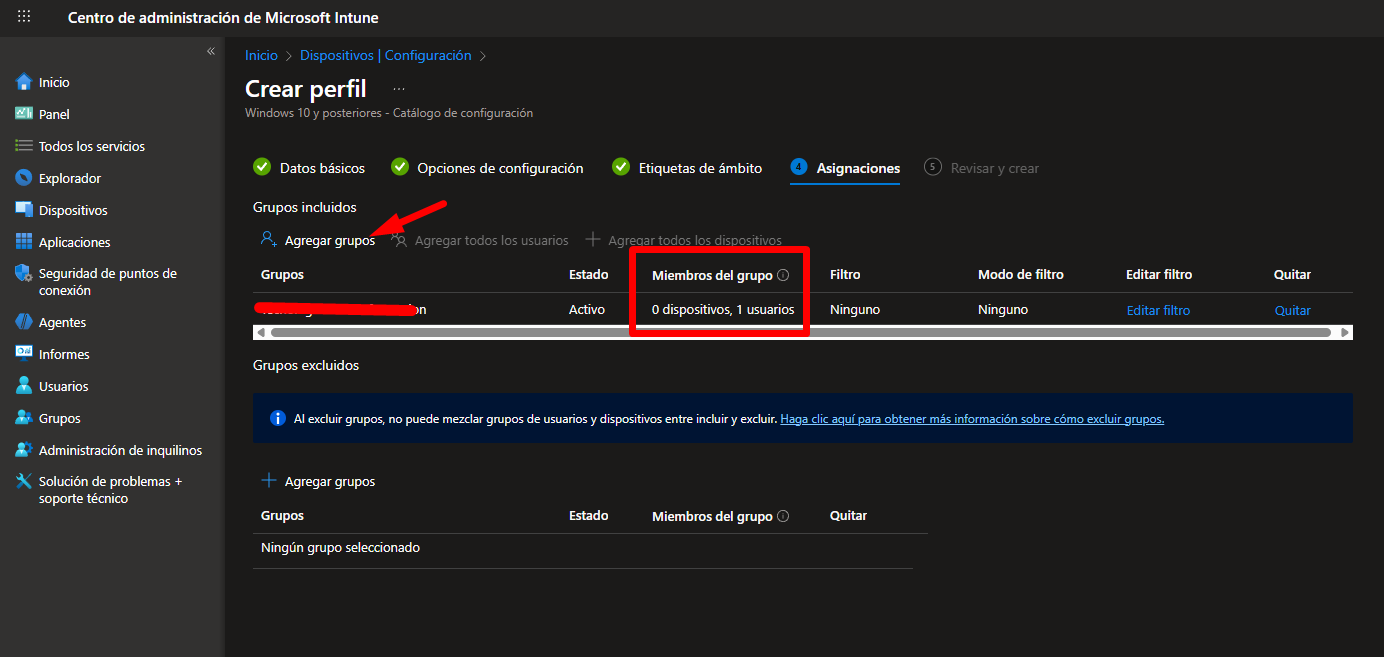

- Aplicar scope tags y asignaciones

Usa Scope tags si necesitas filtrar la visibilidad del perfil hacia grupos concretos de administración. Después, en la sección Assignments:

- En Included groups, selecciona Add groups.

- Elige los grupos de dispositivos o usuarios a los que quieres aplicar la política.

- Haz clic en Next para avanzar.

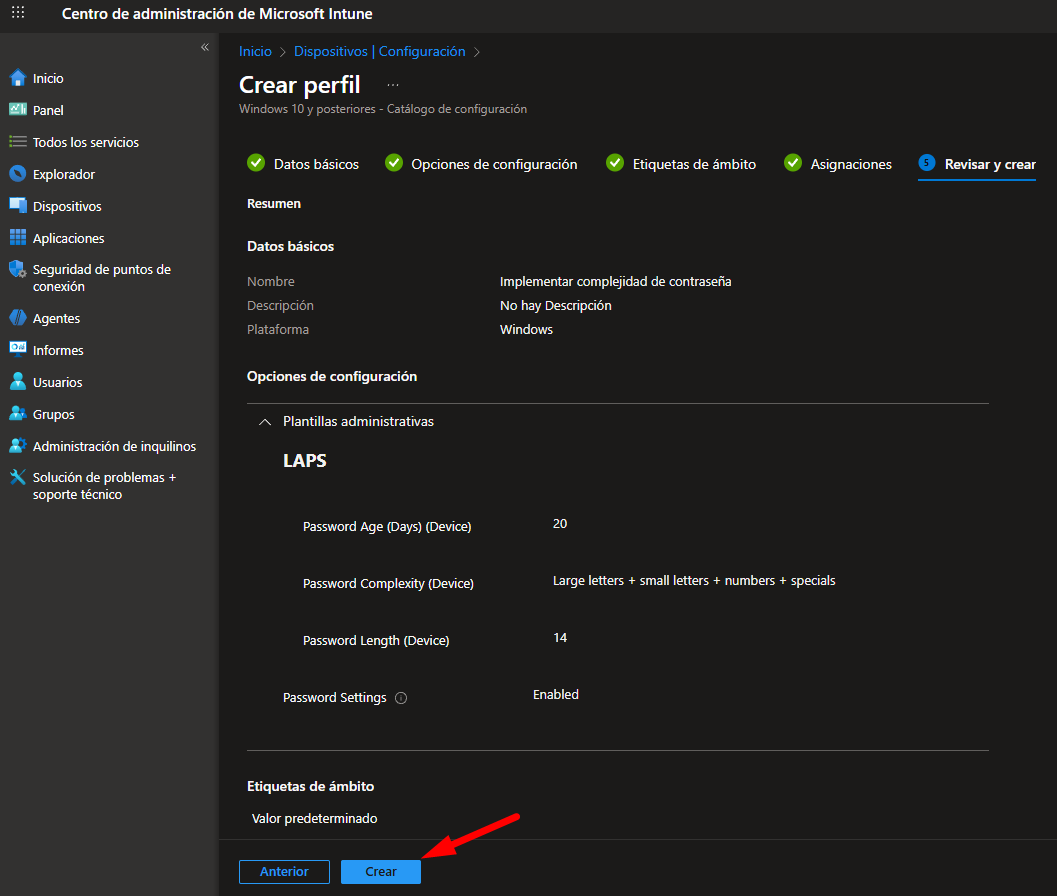

- Revisar y crear la política

En la pestaña Review + Create, revisa el resumen de la configuración. Cuando todo esté conforme, selecciona Create.

El perfil se guarda, se asigna y comenzará a aplicarse en los dispositivos cuando hagan check-in con Intune.

- Consultar el informe de la política en Intune

Desde el portal de Intune (HTMD Portal), puedes acceder al Intune settings catalog profile report, que muestra el estado de las políticas de configuración y su despliegue:

- Selecciona la política de complejidad de contraseña en la lista de Configuration profiles.

- Revisa el estado de check-in de dispositivos y usuarios.

- Usa View report para obtener más detalle sobre el cumplimiento.

Conclusión

Implementar una política de complejidad de contraseñas desde Intune, apoyada en LAPS, es una forma eficaz y estructurada de reforzar la seguridad de los dispositivos Windows en tu entorno Microsoft 365. No solo estableces criterios claros de edad, longitud y complejidad, sino que además obtienes visibilidad del despliegue y evidencia técnica para auditoría y gobierno de TI.

Este tipo de configuración refleja una cultura de seguridad avanzada: decisiones centralizadas, coherentes y alineadas con la estrategia de identidad, endpoint y productividad. Comparte este artículo con tu equipo de TI, con tu comunidad técnica y con otros líderes que estén consolidando su modelo de gestión con Intune y Entra ID. Comenta, guárdalo como referencia y úsalo como base para seguir elevando tu baseline de seguridad.

Preguntas frecuentes (FAQ)

- ¿Qué parte del entorno afecta esta política de complejidad de contraseña?

Esta configuración se aplica a la sección Administrative Templates\LAPS > Password Settings (ADMX_AdmPwd), es decir, a la contraseña gestionada por LAPS en el dispositivo, reforzando su complejidad y caducidad desde Intune. - ¿Cómo puedo comprobar que la política se aplicó correctamente?

Puedes validar el despliegue desde el informe de Configuration profiles en Intune y, a nivel de dispositivo, revisando los eventos 813 y 814 en el registro MDM, donde se muestra el valor de la política POL_AdmPwd, así como los parámetros de edad, complejidad y longitud. - ¿Dónde se almacena finalmente esta configuración en el equipo?

En el registro de Windows, bajo la rutaHKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\PolicyManager\providers\<EnrollmentID>\default\Device\ADMX_AdmPwd, donde la clave POL_AdmPwd contiene los valores que se definieron en el portal de Intune.

#Tipsvalentin365 #Tipsvalentin #EmprendeValentin #TechCommunity #MicrosoftMVP #MVPBuzz #MVP #Microsoft365 #Intune #MicrosoftIntune #EntraID #Azure #MicrosoftDefender #LAPS #PasswordComplexity #EndpointSecurity #EndpointManagement #DeviceManagement #Windows10 #Windows11 #SeguridadTI #Ciberseguridad #GobiernoTI #ProductividadTI #AutomatizaciónTI #ITPros #ITLeadership #ModernWorkplace